Cybersecurity – Sind Sie auf einen Angriff vorbereitet?

Noch vor fünf Jahren war Cybersecurity ein Thema für technische Spezialisten; heute ist es ein Thema, das in Vorstandsetagen diskutiert wird. In den Nachrichten sehen wir regelmäßig, dass Informationen gestohlen oder Daten gesperrt werden. Unternehmen sehen sich mit Lösegeldforderungen konfrontiert und/oder können dem Tagesgeschäft über längere Zeit gar nicht oder nur eingeschränkt nachgehen.

Auch die Medienbranche ist davon betroffen: die prominentesten Beispiele sind Angriffe auf Funke und Madsack. Die Dunkelziffer ist vermutlich noch höher. Diese Angriffe stellen eine ernstzunehmende Bedrohung für Unternehmen dar und führen zu wirtschaftlichen Schäden.

Auch wir bei SCHICKLER legen vermehrt einen Fokus auf Cybersecurity. Als Teil der Highberg-Gruppe (www.highberg.com) haben wir mit Verdonck Klooster & Associates (VKA) einen Spezialisten für Cybersecurity als Schwester-Gesellschaft in der Gruppe. VKA hat bereits hunderte Projekte branchenübergreifend im Bereich Cybersecurity erfolgreich durchgeführt.

Erfahren Sie im Folgenden mehr über

- die wichtigsten Aspekte von Cybersecurity,

- wie Sie sich und ihr Team auf mögliche Cyberangriffe vorbereiten können

- welche Ansätze zur Gefahrenminimierung sich bewährt haben.

Welches sind die häufigsten Bedrohungen?

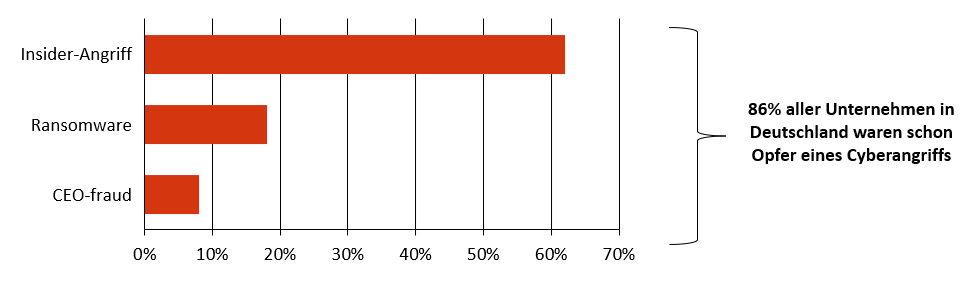

In der Praxis traten im vergangenen Jahr die folgenden drei Vorfälle im Bereich der Cybersecurity am häufigsten auf:

- Insider-Angriff, bei dem ein Mitarbeiter Daten stiehlt und sie weiterverkauft oder vernichtet;

- Ransomware, bei der alle Ihre Daten unlesbar gemacht werden, bis Sie ein Lösegeld zahlen;

- CEO-Betrug, bei dem ein Geschäftsführer dazu gebracht wird, eine betrügerische Rechnung zu bezahlen.

Quelle: https://www.bitkom.org/Presse/Presseinformation/Angriffsziel-deutsche-Wirtschaft-mehr-als-220-Milliarden-Euro-Schaden-pro-Jahr#item-9385–2 https://www.it-daily.net/it-sicherheit/cybercrime/2355-61-prozent-aller-unternehmen-waren-insider-angriffen-ausgesetzt https://www.pwc.de/de/cyber-security/cyberangriffe-gegen-unternehmen-in-deutschland.pdf

Nicht alle Mitarbeiter haben immer nur das Beste für das Unternehmen im Sinn. Die Insider-Bedrohung besteht darin, dass ein Mitarbeiter der Organisation absichtlich Schaden zufügt. Ein böswilliger Insider missbraucht seine Rechte zum finanziellen Vorteil oder aus Rache. Dazu gehören Diebstahl oder Sabotage von Informationssystemen, aber auch Wirtschaftsspionage.

Ransomware ist regelmäßig in den Nachrichten zu finden. Ein Mitarbeiter erhält eine Phishing-Mail, klickt auf einen Link in der Mail und plötzlich sind alle Dateien auf einem oder mehreren Systemen verschlüsselt und für den Benutzer unzugänglich. Nur wenn die Organisation zahlt – vorzugsweise in Bitcoin -, entfernt der Täter die Sperre von den Dateien. Ist dies nicht der Fall, kann der Täter nicht mehr auf die Dateien zugreifen oder das System wird dauerhaft unbrauchbar gemacht. Und wenn Sie Pech haben, werden die unverschlüsselten Daten auch noch gestohlen und auf einer öffentlichen Website veröffentlicht. Opfer dieser Art von Cyberangriff war unter anderem die Funke Mediengruppe.

Beim CEO-Betrug erhält ein Mitarbeiter der Finanzabteilung eine Phishing-E-Mail, die angeblich vom CEO stammt. Die E-Mail enthält eine dringende Aufforderung, die Rechnung eines Lieferanten zu bezahlen, einschließlich der Zahlungsdaten. Nach der Zahlung stellt sich heraus, dass die E-Mail gefälscht ist und das Geld entwendet wurde.

Warum ist Phishing nicht in dieser Liste an Bedrohungen enthalten? Phishing ist keine eigenständige Bedrohung sondern eine Methode zur Durchführung von Cyberangriffen. Wir sprechen von Phishing, wenn eine böswillige Partei eine E-Mail an einen oder mehrere Mitarbeiter sendet, um sie dazu zu verleiten, auf einen unsicheren Link zu klicken oder einen unsicheren Anhang zu öffnen. Das Ziel von Phishing ist oft, eine digitale Lücke in der Cybersecurity Ihres Unternehmens auszunutzen.

Wie können Sie sich mit Bordmitteln schützen?

Cyberangriffe sind inzwischen so häufig, dass es wichtig ist, Ihr Unternehmen so gut wie möglich zu schützen. Um das Risiko so weit wie möglich zu minimieren, haben wir fünf Mindestmaßnahmen ausgewählt, die Sie ergreifen müssen, um Ihre Widerstandsfähigkeit (Cyber-Resilienz) gegenüber Angriffen zu erhöhen.

- Wenden Sie regelmäßig Patches an und halten Sie Ihre gesamte Software auf dem neuesten Stand. Dadurch wird verhindert, dass bekannte Schwachstellen von einem Angreifer ausgenutzt werden können.

- Sorgen Sie dafür, dass Ihre Mitarbeiter über ein angemessenes Sicherheitsbewusstsein verfügen, damit sie nicht auf seltsame Links klicken. Ein sauberer Schreibtisch und ein freier Bildschirm sind ebenfalls wichtig. Lassen Sie keine Unterlagen mit potenziell sensiblen Informationen herumliegen und schließen Sie Ihren Arbeitsplatz ab, wenn Sie ihn verlassen.

- Machen Sie Gebrauch von Backups. Das 3-2-1-Prinzip ist ein guter Ausgangspunkt: drei Backups, auf zwei verschiedenen Medien, davon eines an einem externen Ort.

- Implementieren Sie eine Zwei-Faktor-Authentifizierung, z. B. durch Kombination eines Passworts mit einem Token auf dem Telefon.

- Überwachung und Kontrolle sind unerlässlich, um zu wissen, was in Ihrem eigenen Netz passiert. Verdächtiger Verkehr kann gestoppt werden, bevor es zu einem tatsächlichen Vorfall kommt.

Es ist wichtig, dass Sie sich als Führungskraft die Frage stellen, inwieweit Ihre Organisation ausreichend gegen Cyber-Angriffe geschützt ist und wie der Stand der oben genannten fünf Maßnahmen ist. Stellen Sie sicher, dass Sie wissen, wie Sie sich verhalten sollen, wenn ein unerwarteter Cybervorfall eintritt. Ein geübtes Cyber-Notfall-Szenario ist dafür unerlässlich.

Mit welchen Ansätzen können wir Ihre Cybersecurity verbessern?

Auf Basis unserer Projekterfahrungen haben wir zwei Ansätze entwickelt, die sich als Vorbereitung auf Cyber-Angriffe bewährt haben und Ihre Cybersecurity erhöhen.

- Cybersecurity-Krisenübung

Wir organisieren regelmäßig Cyber-Krisenübungen für unsere Kunden, bei denen wir eine Cyber-Krise simulieren und dem Krisenteam unseres Kunden helfen, diese Krise zu lösen. Der erste Schritt in einer Simulation ist ein Aufnahmegespräch in den Räumlichkeiten unseres Kunden, um ein gutes Verständnis der wichtigsten IT-Systeme und Bedrohungsszenarien zu erlangen. Anschließend entwickeln wir eine maßgeschneiderte Übung und führen die Simulation durch. Unmittelbar nach der Simulation führen wir mit dem Krisenteam eine Erstauswertung durch, die wir in einem kurzen Bericht dokumentieren. Zwei Wochen nach der Simulation führen wir eine ausführlichere Zweitbewertung durch und besprechen die wichtigsten Punkte, an denen der Kunde seine Cyber-Resilienz verbessern kann.

- Cybersecurity-Messung

Darüber hinaus können wir für Sie eine grundlegende Cybersecurity-Messung durchführen. Nach dem Kick-Off analysieren wir den Ausgangszustand Ihrer Cybersecurity anhand von Interviews, Dokumentenanalysen und Workshops, um Antworten auf die folgenden Fragen zu erhalten:

- Kennen Sie Ihr Cyber-Risikoprofil?

- Wie haben Sie die Verwaltung der Cybersecurity organisiert?

- Können Sie Cyber-Vorfälle erkennen?

- Wie angemessen kann Ihre Organisation auf Cyber-Vorfälle reagieren?

Unsere Basismessung führt zu einem konkreten Fahrplan, mit dem Sie Ihre Cybersecurity optimieren können und den wir mit Ihrem Managementteam besprechen.

Wenn wir Sie bei Optimierung der Cybersecurity in Ihrem Unternehmen unterstützen können oder Sie weitergehende Fragen haben wenden Sie sich gerne an:

Ansprechpartner: Hendrik Langen, Geschäftsführer SCHICKLER

E-Mail: h.langen@schickler.de

in Zusammenarbeit mit:

Autoren: Steven Debets (Partner VKA) & Willem Vos (VKA)

Interessiert? Bleiben Sie mit dem SCHICKLER.essentials Newsletter auf dem Laufenden!